Trong những năm qua BackTrack là hệ điều hành được sử dụng nhiều nhất bởi các chuyên gia đánh giá bảo mật. BackTrack bắt đầu xuất hiện vào năm 2006 và trong 7 năm qua nó đã không ngừng cải tiến để đạt được một vị trí nhất định trong cộng đồng bảo mật trên khắp toàn thế giới.

Vì vậy, ngày nay thật khó để tìm thấy một người nào đó quan tâm đến an toàn thông tin mà chưa từng nghe về BackTrack.

Tháng 3 năm 2013, Offensive Security đã tiến thêm một bước mới khi công bố phiên bản tiến hóa của hệ điều hành BackTrack, tên của nó là Kali (được xem như phiên bản BackTrack 6), Kali là tên nữ thần của người Hindu, hàm ý sự biến đổi và khả năng hủy diệt hay có lẽ là tên một môn võ thuật của người Philippine ...

Để qua một bên chuyện tên với tuổi, DNA nghĩ rằng Kali Linux là một OS rất hữu ích đối với những chuyên gia đánh giá bảo mật, một OS tập hợp và phân loại gần như tất cả các công cụ thiết yếu mà bất kỳ một chuyên gia đánh giá bảo mật nào cũng cần sử dụng đến khi tác nghiệp.

Ưu điểm và Nhược điểm:

Cố gắng "bới lông tìm vết" những nhược điểm của Kali là một nhiệm vụ vô cùng khó khăn nên DNA sẽ bắt đầu bằng cách giới thiệu qua một số ưu điểm của nó. Nói về ưu điểm của Kali là nói về những thay đổi giữa BackTrack và Kali.

DNA giả sử rằng các bạn đã biết về BackTrack và khả năng của nó. Đối với những người chưa biết BackTrack, nói một cách ngắn gọn BackTrack là một bản phân phối Linux dựa trên nền tảng hệ điều hành Ubuntu, với nhiều công cụ bảo mật được phân loại rõ ràng để sử dụng.

Vậy tại sao BackTrack lại tiến hóa thành Kali? Sau đây là những thay đổi bên trong Kali và cũng chính là những ưu điểm của nó:

Kali phát triển trên nền tảng hệ điều hành Debian

Điều này có nghĩa Kali có rất nhiều ưu điểm. Đầu tiên là các Repository (Kho lưu trữ phần mềm) được đồng bộ hóa với các Repository của Debian nên có thể dễ dàng có được các bản cập nhật vá lỗi bảo mật mới nhất và các cập nhật Repository. Duy trì cập nhật (up-to-date) đối với các công cụ Penetration Test là một yêu cầu vô cùng quan trọng.

Một lợi thế khác là mọi công cụ trong Kali đều tuân theo chính sách quản lý gói của Debian. Điều này có vẻ không quan trọng nhưng nó đảm bảo rõ ràng về mặt cấu trúc hệ thống tổng thể, nó cũng giúp cho chúng ta có thể dễ dàng hơn trong việc xem xét hoặc thay đổi mã nguồn của các công cụ.

Tính tương thích kiến trúc

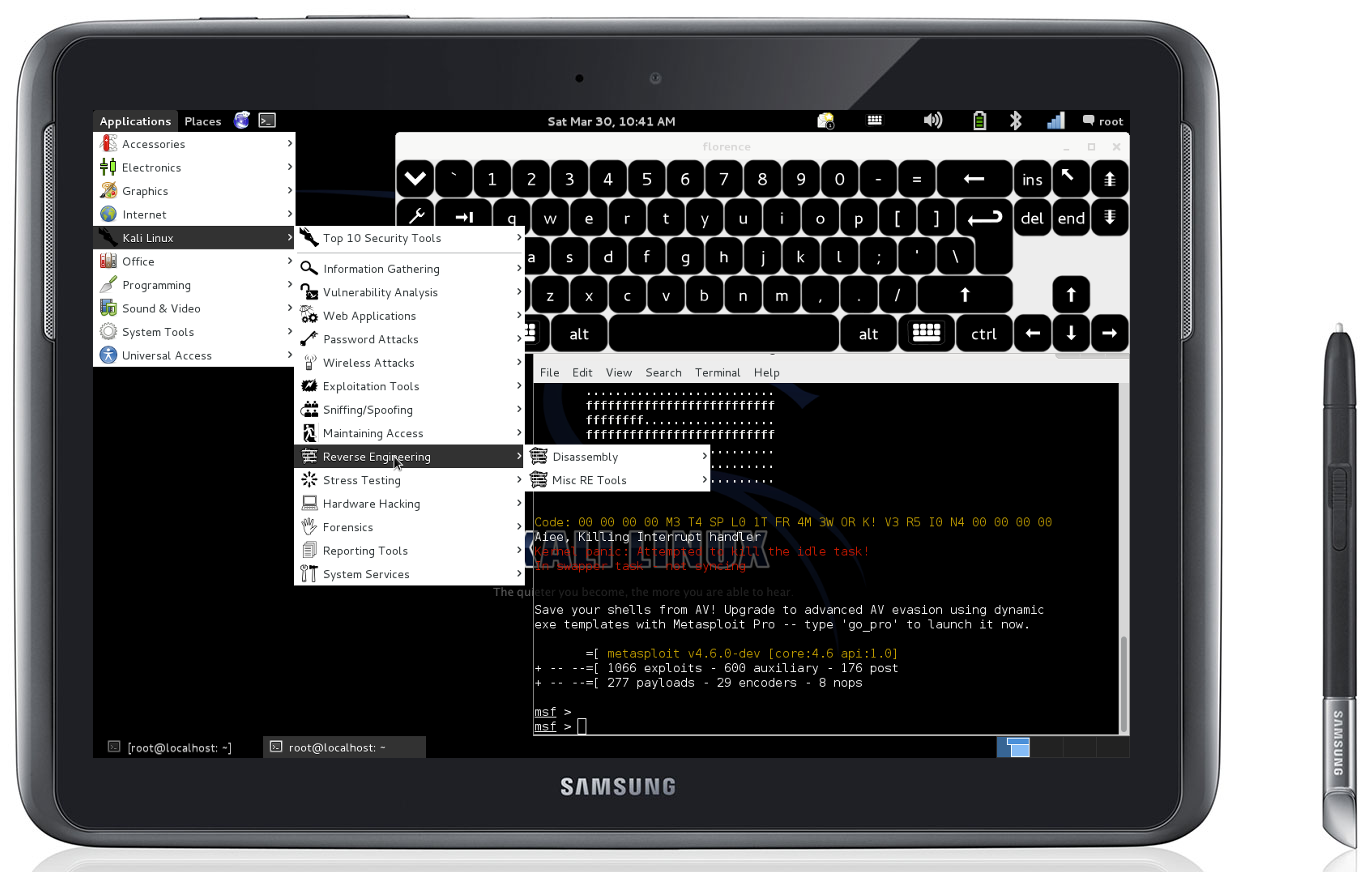

Một ưu điểm quan trọng trong Kali là nó đã cải tiến khả năng tương thích với kiến trúc ARM. Từ khi Kali xuất hiện, nhiều phiên bản ấn tượng đã được tạo ra. Bạn nghĩ gì về việc build Kali trên một Raspberry Pi hoặc trên Samsung Galaxy Note ? Khá tuyệt vời, bạn có nghĩ vậy không ☺ ?

Hỗ trợ mạng không dây tốt hơn

Một trong những vấn đề được các nhà phát triển Kali chú trọng nhiều nhất, chính là sự hỗ trợ cho một số lượng lớn phần cứng bên trong các thiết bị mạng không dây hay USB Dongles. Một yêu cầu quan trọng khi các chuyên gia bảo mật thực hiện đánh giá mạng không dây.

Một trong những vấn đề được các nhà phát triển Kali chú trọng nhiều nhất, chính là sự hỗ trợ cho một số lượng lớn phần cứng bên trong các thiết bị mạng không dây hay USB Dongles. Một yêu cầu quan trọng khi các chuyên gia bảo mật thực hiện đánh giá mạng không dây.

Khả năng tùy biến cao

Kali rất linh hoạt khi đề cập đến giao diện hoặc khả năng tuỳ biến hệ thống. Đối với giao diện, giờ đây người dùng đã có thể chọn cho mình nhiều loại Desktops như GNOME, KDE hoặc XFCE tùy theo sở thích và thói quen sử dụng.

Kali rất linh hoạt khi đề cập đến giao diện hoặc khả năng tuỳ biến hệ thống. Đối với giao diện, giờ đây người dùng đã có thể chọn cho mình nhiều loại Desktops như GNOME, KDE hoặc XFCE tùy theo sở thích và thói quen sử dụng.

Dễ dàng nâng cấp giữa các phiên bản Kali trong tương lai

Đối với bất cứ ai sử dụng Kali, đây là một tính năng quan trọng khi bảo trì hệ điều hành Kali. Với BackTrack, bất kỳ lúc nào khi phiên bản mới được công bố thì chúng ta đều phải cài lại mới hoàn toàn (Ngoại trừ phiên bản R2 lên R3 năm ngoái).

Đối với bất cứ ai sử dụng Kali, đây là một tính năng quan trọng khi bảo trì hệ điều hành Kali. Với BackTrack, bất kỳ lúc nào khi phiên bản mới được công bố thì chúng ta đều phải cài lại mới hoàn toàn (Ngoại trừ phiên bản R2 lên R3 năm ngoái).

Giờ đây với Kali, nhờ vào sự chuyển đổi sang nền tảng hệ điều hành Debian, Kali đã dễ dàng hơn trong việc âng cấp hệ thống khi phiên bản mới xuất hiện, người dùng không phải cài lại mới hoàn toàn nữa.

Vô số tài liệu hướng dẫn

Một điều quan trọng khác cũng không kém, đó là Kali có rất nhiều tài liệu hướng dẫn trên Internet (như Chuyên Trang Pentest của DNA chẳng hạn), giúp cho bạn có thể hiểu rõ về Kali, biết cách sử dụng những công cụ chuyên dụng khi thực hiện công việc đánh giá bảo mật.

Một điều quan trọng khác cũng không kém, đó là Kali có rất nhiều tài liệu hướng dẫn trên Internet (như Chuyên Trang Pentest của DNA chẳng hạn), giúp cho bạn có thể hiểu rõ về Kali, biết cách sử dụng những công cụ chuyên dụng khi thực hiện công việc đánh giá bảo mật.

Như bạn thấy, Kali không chỉ là một phiên bản mới của BackTrack, mà nó chính là một sự tiến hóa thực thụ. Về khuyết điểm, thật khó khi phải nói người viết đã không tìm thấy bất kỳ hạn chế nào liên quan đến việc sử dụng Kali cho công việc đánh giá bảo mật.

Mục đích của các nhà phát triển Kali là duy trì và cung cấp các bản cập nhật mới nhất để Kali trở thành sự lựa chọn tốt nhất cho bất cứ ai tìm kiếm một hệ điều hành Pentest, một hệ điều hành dành cho công việc đánh giá bảo mật chuyên nghiệp.

Nhận xét

Đăng nhận xét